艾銻知識 |DNS欺騙攻擊及如何防護

2020-03-09 14:22 作者:admin 瀏覽量:

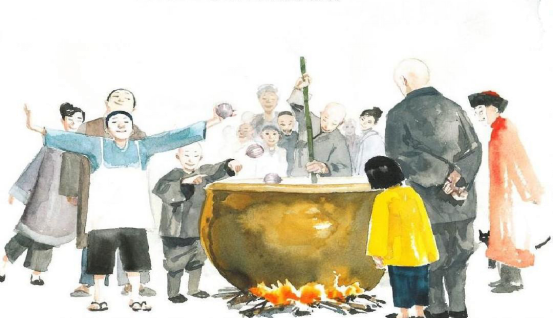

生命中的石頭湯

在很久很久以前,有三個和尚的名字叫阿健、阿財、阿智。他們正在旅行的路途中,邊走邊談著貓的胡須、太陽的顏色和一個人怎么才能得到快樂。

這樣,他們就來到了一個村子里。這是一個歷經了很多苦難的村子,很多的苦難,洪水、戰爭、瘟疫……村民們疲憊不堪了,對這個世界再也沒有信心,對生活再也沒有熱情,別說不和陌生人交往,鄰居之間也彼此猜忌,沒有信任。

村子里有農民,有茶商,有讀書人,有女裁縫,有醫生,有木匠……他們當然也都工作,但是都只是為自己的,所以不快樂。

沒有人理睬走進村子的和尚們,沒有人歡迎阿健、阿財、阿智,家家的窗戶都關得緊緊的。他們敲誰家的門,那么誰家干脆就關了燈,假裝家里根本就沒有人,假裝睡覺了。

“這些人不懂得什么是快樂。”三個和尚異口同聲地說。大和尚阿健說:“可是今天,我要讓他們見識一下怎么煮石頭湯。”他們撿了小樹枝生起火,把小湯鍋架在火上,在鍋里裝滿從井中打來的水。

一個小姑娘看見了,她問:“你們要干什么呀?”

“我們要煮石頭湯,還得要找三個又圓又滑的大石頭。”阿智說。

小姑娘幫和尚們在院子里找到了他們所要的石頭,他們把石頭放在鍋子里煮。

“這幾塊石頭,可以煮出好喝的湯,”阿智說,“但是,我擔心鍋子太小,煮的湯不夠喝。”

“我媽有個大鍋子。”小姑娘說。小姑娘就跑去對媽媽說了這事,她媽媽竟然就答應了,而且她媽媽還說:“我倒想要學學怎么煮石頭湯!”

原來,哪怕是在一個已經沒有熱情的“村子”里,也是有這樣的小姑娘的;雖然同樣是對生活沒有了信心,但能心那股扔情的小火苗依然在跳動著。

小姑娘把大鍋推到了村子的中央,和尚們點燃的柴火青煙飄散開來,他們翻動著鍋中的石頭……躲在窗子后面沒有信心和熱情的人們終于打開房門走出了屋子,他們都要看一看,這石頭湯是什么!

這石頭湯是什么呢?

在攪動著石頭湯的阿健說,如果加上了鹽和胡椒粉,石頭湯才好喝呢!

一個眼睛睜得大大看得津津有味的讀書人立即說:“我家里有!”趕緊就跑回去取了,石頭湯里加進了鹽和胡椒粉。

阿智嘗了嘗味道,說:“照我們的經驗,這么大鍋的石頭湯,如果加上一些胡蘿卜,那么湯會更甜。”

“胡蘿卜?我家里有!”人群中的一個婦人說,趕忙地跑回家里拿了來,丟進了湯里。

“要是放些洋蔥,味道是不是會更好?”阿財問。

一個農人跑回家取來了洋蔥。

“再加些蘑菇呢?”

蘑菇也被取了來。而且還紛紛順便地帶來了面條、豌豆和包心菜。

當每個人打開心胸付出時,其他人付出得更多。就這樣,湯鍋里的東西越來越多,餃子,豆腐,云耳,綠豆,芋頭,冬瓜,大蒜,百合,甚至人們還大喊著應該加一點兒醬油!和尚們攪和著咕嘟咕嘟的湯鍋,心里感觸地想著,多么香啊,多么美味啊,村里的人多么懂得付出啊!

湯煮好了。村子里的人聚集在一塊兒。他們帶來了白米飯、饅頭;他們提來了茶水和燈籠。在記憶里,他們從來沒有像現在這樣聚在一起享用過大餐。

盛宴過后,他們說故事,唱歌,一直到深夜。他們不再鎖上門,而是紛紛熱情地邀請和尚們到家里去住,讓他們睡得非常舒服。

一個溫暖春天的早晨,大家依依不舍地送別阿健阿財和阿智。“謝謝你們讓我們來做客,你們是最大方的人。”和尚們說。

“應該謝謝你們,是你們讓我們懂得了分享,有了永遠的富足。”村民們說。

“還要想一想,”和尚們說:“快樂就像煮石頭湯一樣容易啊!”

正因為快樂是這樣的容易,離得那么近,所以又有什么災難和不幸能夠真的讓人變得灰心喪氣,再也沒有興奮的精神呢?

人生就是煮一鍋石頭湯,你出生的時候一無所有,但這不重要,因為你會慢慢長大,就能學會了講故事,你和小朋友講故事,就讓很多小朋友成為了你的朋友,后來你又和女孩講故事,于是女孩就成為了你的女朋友,再后來你和遇到的每一個人講故事,于是你就有了工作,有的朋友,有了家庭,有了生活,有了事業,有了你現在的一切,無論這個故事是什么,請記住快樂最重要。

你又是如何煮自己人生的石頭湯?

艾銻知識 |DNS欺騙攻擊及如何防護

域名系統(Domain Name System,DNS)是一個將Domain Name和IP Address進行互相映射的Distributed Database。DNS是網絡應用的基礎設施,它的安全性對于互聯網的安全有著舉足輕重的影響。但是由于DNS Protocol在自身設計方面存在缺陷,安全保護和認證機制不健全,造成DNS自身存在較多安全隱患,導致其很容易遭受攻擊。很多專家就DNS Protocol的安全缺陷提出了很多技術解決方案。例如IETF提出的域名系統安全協議(Domain Name System Security,DNSSEC),其目標就在于解決這些安全隱患。這個Protocol增加了安全認證項目,增強了Protocol自身的安全功能。但是新增加的安全機制需要占用更多的系統和網絡資源,同時要升級Database和System Manggament Software,這些基于DNSSEC協議的軟件還不成熟,距離普及應用還有較長時間。目前,常見的措施是定期升級DNS軟件和加強相關的安全配置,禁用不安全的端口等。本文對以偵聽為基礎的DNS ID欺騙(DNS ID spoofing)進行了探討,并提出了相關的防護解決方案。

DNS是一種實現Domain Name和IP Address之間轉換的系統,它的工作原理就是在兩者間進行相互映射,相當于起到翻譯作用,所以稱為域名解析系統。DNS System分為Server和Client兩部分,Server的通用Port是53。當Client向Server發出解析請求時,Local DNS Server第一步查詢自身的Database是否存在需要的內容,如果有則發送應答數據包并給出相應的結果;否則它將向上一層DNS Server查詢。如此不斷查詢,最終直至找到相應的結果或者將查詢失敗的信息反饋給客戶機。如果Local DNS Server查到信息,則先將其保存在本機的高速緩存中,然后再向客戶發出應答。日常我們上網是通過Browser方式來申請從Domain Name到IP Address的解析,即Client向DNS Server提交域名翻譯申請,希望得到對應的IP Address。這里以筆者所在院校為例,說明DNS的工作原理。

例如Client的Address為10.252.2.16,學校DNS Server為218.30.19.40,從此客戶機來訪問西安財經學院網站。在地址欄鍵入學校網站的www.xaufe.edu.cn,通過DNS Server查找其對應的IP Address。這個申請從10.252.2.16的一個隨機PORT發送出去,由218.30.19.40的53綁定端口接收到此申請并進行翻譯,首先在218.30.19.40的高速緩存中查找www.xaufe.edu.cn的IP Address,若存在對應的映射關系,就直接將IP Address發送給客戶機,若緩存中沒有,則218.30.19.40會向上層DNS SERVER查詢,最后將查詢到的結果先發送到218.30.19.40,最后由218.30.19.40將西安財經學院的IP Address(281.195.32.1)返回給Client 10.252.2.16。這樣10.252.2.16就可以和西安財經學院站點建立連接并訪問了。

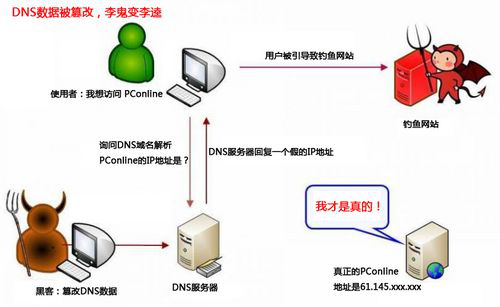

二、DNS欺騙攻擊原理

2.1 欺騙原理

Client的DNS查詢請求和DNS Server的應答數據包是依靠DNS報文的ID標識來相互對應的。在進行域名解析時,Client首先用特定的ID號向DNS Server發送域名解析數據包,這個ID是隨機產生的。DNS Server找到結果后使用此ID給Client發送應答數據包。Client接收到應答包后,將接收到的ID與請求包的ID對比,如果相同則說明接收到的數據包是自己所需要的,如果不同就丟棄此應答包。根據攻擊者的查詢和應答原理,可使用不同方法實現攻擊,如:

(1)因為DNS Message僅使用一個簡單的認證碼來實施真實性驗證,認證碼是由Client程序產生并由DNS Server返回結果的,客戶機只是使用這個認證碼來辨別應答與申請查詢是否匹配,這就使得針對ID認證碼的攻擊威脅成為可能。

(2)在DNS Request Message中可以增加信息,這些信息可以與客戶機所申請查詢的內容沒有必然聯系,因此攻擊者就能在Request Message中根據自己的目的增加某些虛假的信息,比如增加其它Domain Server的Domain Name及其IP Address。此時Client在受到攻擊的Domain Server上的查詢申請均被轉向此前攻擊者在Request Message中增加的虛假Domain Server,由此DNS欺騙得以產生并對網絡構成威脅。

(3)當DNS Server接收到Domain Name和IP Address相互映射的數據時,就將其保存在本地的Cache中。若再有Client請求查詢此Domain Name對應的IP Address,Domain Server就會從Cache中將映射信息回復給Client,而無需在Database中再次查詢。如果黑客將DNS Request Message的存在周期設定較長時間,就可進行長期欺騙。

2.2 DNS欺騙攻擊的方式

DNS欺騙技術常見的有內應攻擊和序列號攻擊兩種。內應攻擊即黑客在掌控一臺DNS Server后,對其Domain Database內容進行更改,將虛假IP Address指定給特定的Domain Name,當Client請求查詢這個特定域名的IP時,將得到偽造的IP。

序列號攻擊是指偽裝的DNS Server在真實的DNS Server之前向客戶端發送應答數據報文,該報文中含有的序列號ID與客戶端向真實的DNS Server發出請求數據包中含有的ID相同,因此客戶端會接收該虛假報文,而丟棄晚到的真實報文,這樣DNS ID序列號欺騙成功。客戶機得到的虛假報文中提供的域名的IP是攻擊者設定的IP,這個IP將把客戶帶到攻擊者指定的站點。

2.3 DNS 序列號欺騙攻擊原理

DNS 序列號(ID)欺騙以偵測ID和Port為基礎。在Switch構建的網絡中,攻擊方首先向目標實施ARP欺騙。當Client、攻擊者和DNS Server同在一個網絡時,攻擊流程如下:①攻擊方向目標反復發送偽造的ARP Request Message,修改目標機的ARP 緩存內容,同時依靠IP續傳使Data經過攻擊方再流向目的地;攻擊方用Sniffer軟件偵測DNS請求包,獲取ID序列號和Potr;②攻擊方一旦獲得ID和Potr,即刻向客戶機發送虛假的DNS Request Message,Client接收后驗證ID和Potr正確,認為接收了合法的DNS應答;而Client得到的IP可能被轉向攻擊方誘導的非法站點,從而使Client信息安全受到威脅;③Client再接收DNS Server的Request Message,因落后于虛假的DNS響應,故被Client丟棄。當Client訪問攻擊者指向的虛假IP時,一次DNS ID欺騙隨即完成。

三、DNS欺騙檢測和防范思路

3.1 檢測思路

發生DNS欺騙時,Client最少會接收到兩個以上的應答數據報文,報文中都含有相同的ID序列號,一個是合法的,另一個是偽裝的。據此特點,有以下兩種檢測辦法:

(1)被動監聽檢測。即監聽、檢測所有DNS的請求和應答報文。通常DNS Server對一個請求查詢僅僅發送一個應答數據報文(即使一個域名和多個IP有映射關系,此時多個關系在一個報文中回答)。因此在限定的時間段內一個請求如果會收到兩個或以上的響應數據報文,則被懷疑遭受了DNS欺騙。

(2)主動試探檢測。即主動發送驗證包去檢查是否有DNS欺騙存在。通常發送驗證數據包接收不到應答,然而黑客為了在合法應答包抵達客戶機之前就將欺騙信息發送給客戶,所以不會對DNS Server的IP合法性校驗,繼續實施欺騙。若收到應答包,則說明受到了欺騙攻擊。

3.2 防范思路

在偵測到網絡中可能有DNS欺騙攻擊后,防范措施有:①在客戶端直接使用IP Address訪問重要的站點,從而避免DNS欺騙; ②對DNS Server和Client的數據流進行加密,Server端可以使用SSH加密協議,Client端使用PGP軟件實施數據加密。

對于常見的ID序列號欺騙攻擊,采用專業軟件在網絡中進行監聽檢查,在較短時間內,客戶端如果接收到兩個以上的應答數據包,則說明可能存在DNS欺騙攻擊,將后到的合法包發送到DNS Server并對DNS數據進行修改,這樣下次查詢申請時就會得到正確結果。

四、DNS防護方案

4.1 進行IP地址和MAC地址的綁定

(1)預防ARP欺騙攻擊。因為DNS攻擊的欺騙行為要以ARP欺騙作為開端,所以如果能有效防范或避免ARP欺騙,也就使得DNS ID欺騙攻擊無從下手。例如可以通過將Gateway Router 的Ip Address和MAC Address靜態綁定在一起,就可以防范ARP攻擊欺騙。

(2)DNS信息綁定。DNS欺騙攻擊是利用變更或者偽裝成DNS Server的IP Address,因此也可以使用MAC Address和IP Address靜態綁定來防御DNS欺騙的發生。由于每個Network Card的MAC Address具有唯一性質,所以可以把DNS Server的MAC Address與其IP Address綁定,然后此綁定信息存儲在客戶機網卡的Eprom中。當客戶機每次向DNS Server發出查詢申請后,就會檢測DNS Server響應的應答數據包中的MAC Address是否與Eprom存儲器中的MAC Address相同,要是不同,則很有可能該網絡中的DNS Server受到DNS欺騙攻擊。這種方法有一定的不足,因為如果局域網內部的客戶主機也保存了DNS Server的MAC Address,仍然可以利用MAC Address進行偽裝欺騙攻擊。

4.2 使用Digital Password進行辨別

在不同子網的文件數據傳輸中,為預防竊取或篡改信息事件的發生,可以使用任務數字簽名(TSIG)技術即在主從Domain Name Server中使用相同的Password和數學模型算法,在數據通信過程中進行辨別和確認。因為有Password進行校驗的機制,從而使主從Server的身份地位極難偽裝,加強了Domain Name信息傳遞的安全性。

安全性和可靠性更好的Domain Name Service是使用域名系統的安全協議(Domain Name System Security, DNSSEC)),用Digital Signature的方式對搜索中的信息源進行分辨,對DATA的完整性實施校驗,DNSSEC的規范可參考RFC2605。因為在設立Domain時就會產生Password,同時要求上層的Domain Name也必須進行相關的Domain Password Signature,顯然這種方法很復雜,所以InterNIC域名管理截至目前尚未使用。然而就技術層次上講,DNSSEC應該是現今最完善的Domain Name設立和解析的辦法,對防范Domain Name欺騙攻擊等安全事件是非常有效的。

4.3 優化DNS SERVER的相關項目設置

對于DNS Server的優化可以使得DNS的安全性達到較高的標準,常見的工作有以下幾種:①對不同的子網使用物理上分開的Domain Name Server,從而獲得DNS功能的冗余;②將外部和內部Domain Name Server從物理上分離開并使用Forwarders轉發器。外部Domain Name Server可以進行任何客戶機的申請查詢,但Forwarders則不能,Forwarders被設置成只能接待內部客戶機的申請查詢;③采用技術措施限制DNS動態更新;④將區域傳送(zone transfer)限制在授權設備上;⑤利用事務簽名對區域傳送和區域更新進行數字簽名;⑥隱藏服務器上的Bind版本;⑦刪除運行在DNS服務器上的不必要服務,如FTP、telnet和Http;⑧在網絡外圍和DNS服務器上使用防火墻,將訪問限制在那些DNS功能需要的端口上。

4.4 直接使用IP地址訪問

對個別信息安全等級要求十分嚴格的WEB站點盡量不要使用DNS進行解析。由于DNS欺騙攻擊中不少是針對竊取客戶的私密數據而來的,而多數用戶訪問的站點并不涉及這些隱私信息,因此當訪問具有嚴格保密信息的站點時,可以直接使用IP地址而無需通過DNS解析,這樣所有的DNS欺騙攻擊可能造成的危害就可以避免了。除此,應該做好DNS Server的安全配置項目和升級DNS軟件,合理限定DNS Server進行響應的IP地址區間,關閉DNS Server的遞歸查詢項目等。

4.5 對DNS數據包進行監測

在DNS欺騙攻擊中,Client會接收到至少兩個DNS的數據響應包,一個是真實的數據包,另一個是攻擊數據包。欺騙攻擊數據包為了搶在真實應答包之前回復給Client,它的信息數據結構與真實的數據包相比十分簡單,只有應答域,而不包括授權域和附加域。因此,可以通過監測DNS響應包,遵循相應的原則和模型算法對這兩種響應包進行分辨,從而避免虛假數據包的攻擊。

本文對DNS解析及DNS欺騙的原理進行了闡述,對DNS欺騙攻擊的方式、檢測和防范的思路進行了探討,最后給出了一些預防DNS欺騙的常見方法。相信這些方案的應用,可以大大提高DNS的安全性和可靠性。但網絡的發展和應用日新月異,在實踐中還要不斷緊跟技術變化的步伐,不斷學習和總結才能有效抵御各種新類型的DNS故障。

相關文章

關閉

關閉